objects (@objects@social.craftknight.com)

Quadlet to taka cudowna rzecz...

Rozwiązuje to odwieczny problem, czy instalować wszystko bez kontenerów i ogarnąć systemd, czy bawić się w docker compose, czy pisać serwisy uruchamiające kontener...

Z qadlet'em opisujemy kontenery, sieci, wolumeny w systemd i normalnie kontrolujemy przez systemctl, journalctl itd - cudowne. Bardzo ładnie się to spina z Ansible.

#devops #podman #docker

Show Original Post

clonbg (@clonbg@masto.es)

Mantener actualizados los contenedores Docker con Watchtower https://myblog.clonbg.es/mantener-actualizados-los-contenedores-docker-con-watchtower/ #Docker #Servicios https://clonbg.es

Show Original Post

cyberdigests (@cyberdigests@mastodon.social)

ShadowV2: New Botnet Turns Cloud Containers into DDoS Weapons for Hire

#threatintel #cybersec #news #docker #cloud

https://cyberdigests.com/article/269

Show Original Post

sjstoelting (@sjstoelting@digitalcourage.social)

Yesterday #PostgreSQL 18 was released and the official #Docker images are already available at https://hub.docker.com/_/postgres/

#postgres

Show Original Post

3wordchant (@3wordchant@social.coop)

Of course there's a completely haunted #Docker build issue, right on the home straight 🫠

Show Original Post

clonbg (@clonbg@masto.es)

Usar docker con tu usuario sin sudo https://myblog.clonbg.es/usar-docker-con-tu-usuario-sin-sudo/ #Docker #Seguridad #Terminal https://clonbg.es

Show Original Post

blablalinux (@blablalinux@mastodon.blablalinux.be)

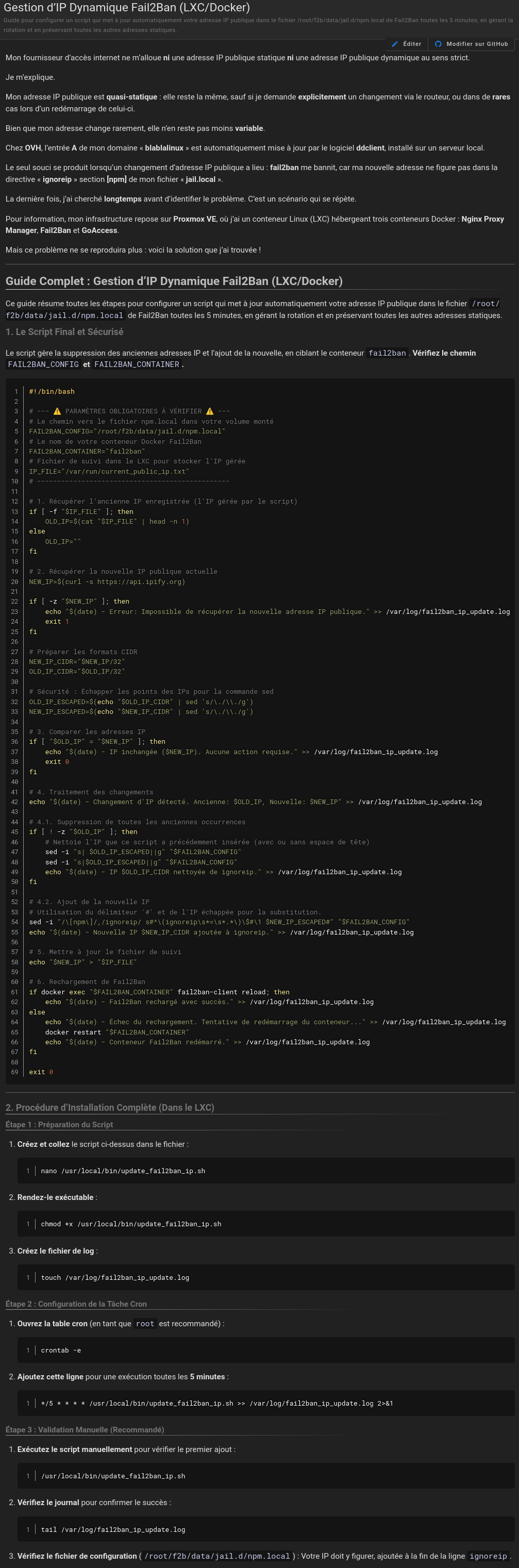

Guide Complet sur le wiki : Gestion d’ #IP Dynamique #Fail2Ban ( #LXC / #Docker)

Ce guide résume toutes les étapes pour configurer un script qui met à jour automatiquement votre adresse IP publique dans le fichier /root/f2b/data/jail.d/npm.local de Fail2Ban toutes les 5 minutes, en gérant la rotation et en préservant toutes les autres adresses statiques.

➡️ https://yourls.blablalinux.be/ip-dyn-f2b

Show Original Post

BingsPingsDings (@BingsPingsDings@social.linux.pizza)

#Docker is the greatest thing ever

Show Original Post

derAlff_iot (@derAlff_iot@mastodon.social)

1/6

🤯 Was mache ich hier eigentlich?

Diese Frage stelle ich mir gerade öfter!

Neulich habe ich erlebt, wie bei uns in der Firma eine lokale KI im Docker-Container installiert wurde – und ich war einfach nur geflasht. Sprachlos sogar.

Show Original Post

elbosso (@elbosso@mastodon.social)

So, heute mit #raspberrypi #pizerow und Kamera rumgespielt. Ergebnisse werden dann auf der Heimatseite im Zwischennetz https://elbosso.codeberg.page/ veröffentlicht. Das war das zweite #urlaubsprojekt.

Die ersten waren etwas fürs @homelab_de : #docker und #Traefik2 auf einem #thinclient #futro s930 austesten und aus alten Teilen ein Notfall-#nas bauen. Letzteres nur mäßig erfolgreich...

Heute früh dann endlich Durchbruch bei #sQLshell : alle bugs gefixt und #cicdpipeline läuft wieder!

Show Original Post

techbot (@techbot@social.raytec.co)

An emerging DDoS for hire botnet

Darktrace uncovered a sophisticated cybercrime-as-a-service campaign utilizing Python and Go-based malware, Docker containerization, and a full operator UI. The attack combines DDoS techniques with targeted exploitation, featuring HTTP/2 rapid reset, Cloudflare UAM bypass, and large-scale HTTP floods. The infrastructure resembles a DDoS-as-a-service platform, mirroring legitimate cloud-native applications in design and usability. Initial access is gained through exposed Docker daemons on AWS EC2, with a multi-stage deployment process. The malware uses a Go-based RAT with RESTful communication and includes advanced evasion techniques. The campaign highlights the need for defenders to monitor cloud workloads, container orchestration, and API activity to counter evolving threats.

Pulse ID: 68d50961bdaecd67ba410220

Pulse Link: https://otx.alienvault.com/pulse/68d50961bdaecd67ba410220

Pulse Author: AlienVault

Created: 2025-09-25 09:20:33

Be advised, this data is unverified and should be considered preliminary. Always do further verification.

#AWS #Cloud #CyberCrime #CyberSecurity #DDoS #Darktrace #DoS #Docker #EC2 #ESET #HTTP #InfoSec #Malware #OTX #OpenThreatExchange #Python #RAT #bot #botnet #AlienVault

Show Original Post

ivanbg (@ivanbg@mastodon.social)

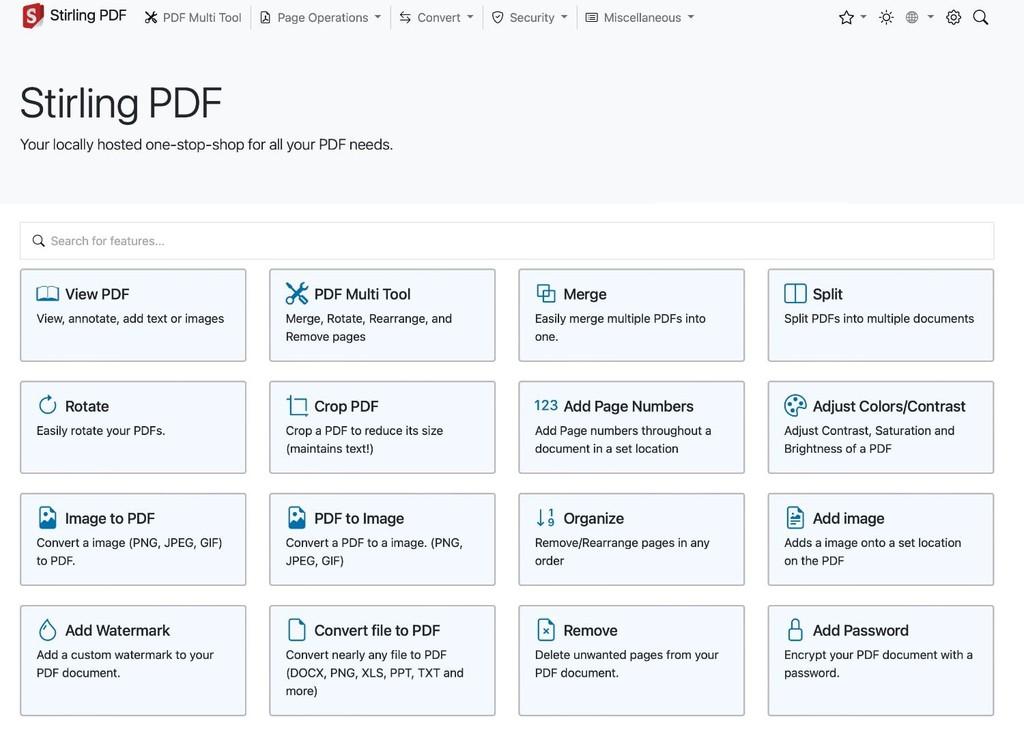

Contenedores Docker que deberías probar en QNAP o Synology

▸ https://gouforit.com/contenedores-docker-deberias-probar-qnap-synology/

Show Original Post