neoranger (@neoranger@mastodon.neosite.com.ar)

Ya escuchaste el último episodio del podcast?? Cuando la IA se usa para cosas productivas.

#Blog #Selfhosting #IA #Docker

Show Original Post

RockyC (@RockyC@fosstodon.org)

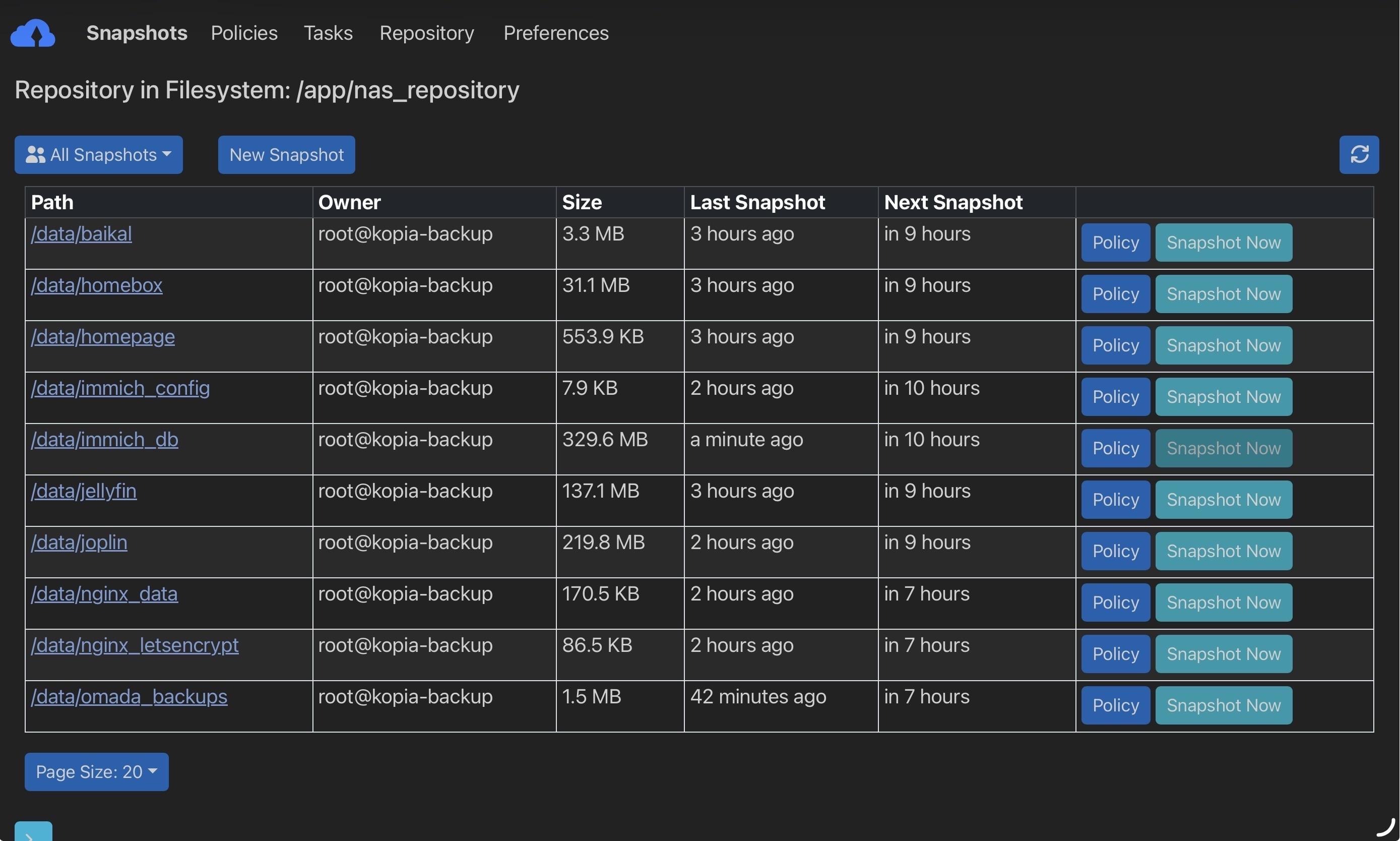

Now that I have my container databases and configurations backed up, I feel much better.

#Linux #SelfHost #Kopia #KopiaBackup #Docker

Show Original Post

devops (@devops@twiukraine.com)

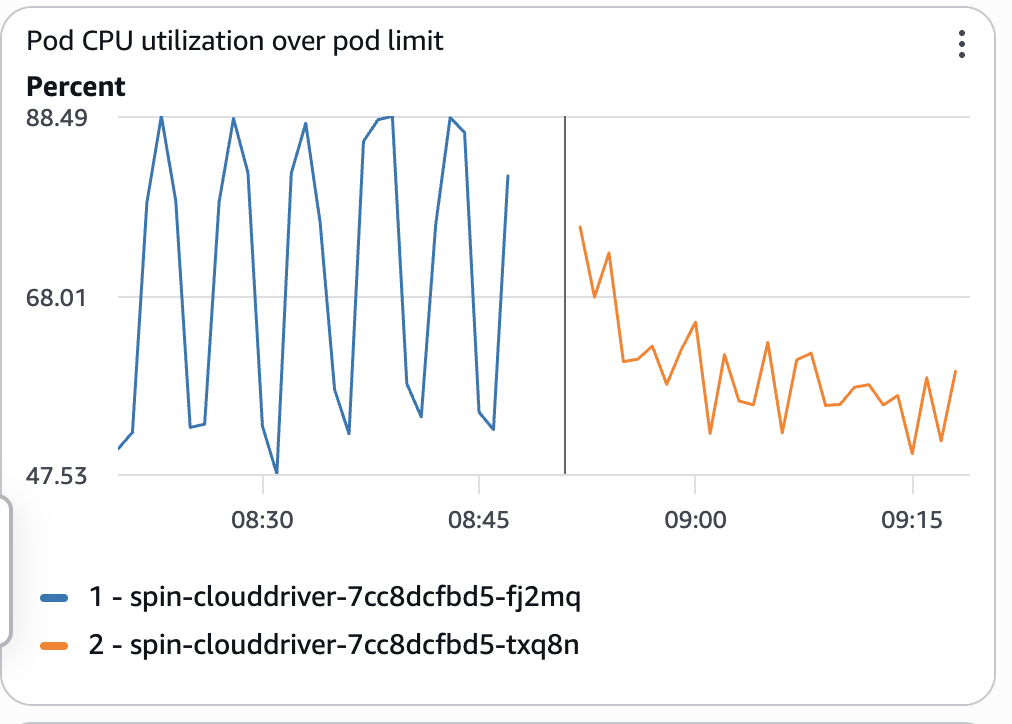

Учора до ночі провозився з #clouddriver від #Spinnaker: це компонент, який відповідає за опрос стану хмарних сервісів (Kubernetes кластера, Docker регістрі). Под почав крашитись після перевода на нову #EKS ноду та вижирати доступні CPU ресурси.

Раніше я виявив, що така поведінка через накопичення команд опросу EKS кластерів та Docker регістрі. Справа у тому, що для обох процесів треба отрмати #AWS токени.

Для EKS це була команда:

```

aws eks get-token --cluster-name XXX --output json

```

Але в поді іноді її виконання займало до 10 секунд. AWS CLI написаний на #Python, тому працює повільно. Заміним цю команду на aws-iam-authenticator, який написаний на #Go та працює в 5-6 разів швидше:

```

aws-iam-authenticator token -i XXX

```

Наступна проблема з #Docker. Команда автентифікації була

```

aws ecr get-authorization-token --output text --query 'authorizationData[].authorizationToken' | base64 -d | sed 's/^AWS://'

```

Ця команда теж іноді по 10-15 секунд виконувалась та віджирала CPU. Токен дійсний на 12 годин, але опрос запускається кожні 5 хвилин, тому є сенс кеширувати його. Вигадав таку команду, не лякайтесь ;-) Її треба було саме однорядкову, тому що вона буде додана в #YAML конфіг #Spinnaker:

```

[ ! -f /tmp/ecr-token ] || \

[ $(( $(date +%s) - $(date +%s -r /tmp/ecr-token) )) -gt 36000 ] \

&& aws ecr get-authorization-token --output text \

--query "authorizationData[].authorizationToken" | \

base64 -d | sed "s/^AWS://" > /tmp/ecr-token; \

cat /tmp/ecr-token

```

Вона перевіряє наявність файла, якщо нема кешированого токена створює його та оновлює його якщо він старий, після просто видає його.

Після цього команди перестали накопичуватись на навантаження на под значнно впало.

Ліг спати щасливий як ніколи ;-)

#devops #troubleshooting

Show Original Post

audricd (@audricd@tkz.one)

https://almeidapaulopt.github.io/tsdproxy/

otra forma de poner #tailscale en #docker , esta te permite ahorrar poner un sidecar por contenedor. sino un global.

Show Original Post

jobsfordevelopers (@jobsfordevelopers@mastodon.world)

Databricks is hiring Staff Software Engineer - Backend

🔧 #cplusplus #java #scala #aws #azure #docker #gcp #kafka #kubernetes #awss3 #sql #terraform

🌎 Mountain View, California

⏰ Full-time

🏢 Databricks

Job details https://jobsfordevelopers.com/jobs/staff-software-engineer-backend-at-databricks-com-apr-15-2024-6d33bd?utm_source=mastodon.world&utm_medium=social&utm_campaign=posting

#jobalert #jobsearch #hiring

Show Original Post

coreysmith (@coreysmith@mas.to)

Agent-assisted #SitecoreLunch today! Discussed:

🐳 #Docker

⌚ Late starts

📝 Writing scripts

📦 #Copilot models

🤖 #AI in #PowerPoint

☸️ #WindowsDevDrive

🛡️ #WindowsDefender

‼️ AI-hostile documentation

🔗 #Next.js link pre-fetching

🔌 #SitecorePowerShellExtensions updates

See you same time next week! 🥪🥗

Show Original Post

jhx (@jhx@fosstodon.org)

great #docker related list!

https://github.com/veggiemonk/awesome-docker

Show Original Post

kleb (@kleb@cyberplace.social)

Airlock v0.3.0: command modules are now opt-in.

Airlock already shipped hardened deny rules per tool and scoped each container via profiles. Now there's a third layer: no command loads unless the operator enables it.

SSH is worth calling out. It's remote code execution with real keys. If you enable it, 13 deny rules lock it to single-hop, one-off commands. No tunneling, no forwarding, no credential passthrough.

https://github.com/calebfaruki/airlock

#infosec #docker #opensourcesecurity #aiagents #owasp #ai

Show Original Post

codingjoe (@codingjoe@fosstodon.org)

Thanks to all the great community Q&A over the last couple of weeks, I was able to compile a #Django health check cookbook:

https://codingjoe.dev/django-health-check/cookbook/

Thank y'all for asking the right questions! 🤟

#Django #Python #Docker #Kubernetes #k8s #caddy #treafik #nginx

Show Original Post

habr (@habr@zhub.link)

Свой Firewall Operator для Docker

Docker предоставляет массу инструментов для изоляции процессов, но когда дело доходит до тонкого контроля сети, стандартных средств часто не хватает. Создавать отдельную сеть под каждый чих неудобно, а писать костыли с хостовым iptables — ненадежно. За 7 лет работы с Docker я устал от этой рутины и решил написать простой инструмент, который решает проблему на уровне инфраструктуры как кода. В этой статье полезем под капот ядра Linux: разберемся, как безопасно прыгать по неймспейсам ( netns ) в Go, чтобы не сломать планировщик, почему я выбросил iptables в пользу бинарного протокола netlink и как сеты в nftables позволяют обновлять правила без потери трафика.

https://habr.com/ru/articles/1012886/

#docker #go #linux #сети #информационная_безопасность

Show Original Post

labrafa (@labrafa@mastodon.world)

Tengo publicado en Youtube un tutorial donde explico las cosas a tener en cuenta para la instalación de la herramienta #Docker bajo #Windows.

Mejora tu eficiencia y productividad!

Nota: imagen generada con IA.

Show Original Post

steven_watt (@steven_watt@mstdn.ca)

Can anyone help me with a #docker install of #languagetool using ngram data on #fedora 43? This works fine: docker run -d --name languagetool --restart unless-stopped -p 8010:8010 erikvl87/languagetool This stays unhealthy and logs a bunch of 'java.lang.NullPointerException: Cannot read the array length because "" is null' errors: docker run -d --name languagetool --restart unless-stopped -p 8010:8010 -e langtool_languageModel=/ngrams -v /home/steven/ngrams:/ngrams:ro erikvl87/languagetool

Show Original Post